Badge e tornelli: molti responsabili IT ancora oggi pensano che il controllo accessi si riduca a questo. La realtà è molto diversa. Un software di controllo accessi moderno permette di gestire chi entra in azienda, chi accede a quali dati, in quale orario e da quale dispositivo, tutto in automatico e con tracciabilità completa. Per le PMI, questa non è tecnologia da grandi enterprise: è una necessità concreta per proteggere dati, ottimizzare flussi e ridurre i rischi di violazioni che costano tempo e denaro.

Indice

- Cosa si intende per controllo accessi software aziendale

- Modelli di controllo accessi: DAC, MAC, RBAC e ABAC

- Best practice per la sicurezza e la gestione degli accessi

- Scenari avanzati e integrazione con altri sistemi aziendali

- Oltre la teoria: cosa si dimentica quasi sempre nel controllo accessi software

- Scopri come SoftShop semplifica il controllo accessi in azienda

- Domande frequenti sul controllo accessi software aziendale

Punti Chiave

| Punto | Dettagli |

|---|---|

| Ruolo del software | Il software controllo accessi migliora sicurezza e automazione nei processi aziendali. |

| Modelli personalizzati | Scegli tra RBAC per semplicità e ABAC per flessibilità in base alla crescita della tua azienda. |

| Best practice sicurezza | Principio del minimo privilegio, MFA e revisione periodica garantiscono protezione efficace. |

| Integrazione sistemi | Un buon controllo accessi si integra con magazzino, antintrusione e cloud per massima efficienza. |

Cosa si intende per controllo accessi software aziendale

Il controllo accessi, nel suo senso più moderno, non riguarda solo porte e cancelli. Significa autorizzare, registrare e monitorare chi può accedere a spazi fisici, sistemi informatici, applicazioni e dati aziendali sensibili. La differenza rispetto a un sistema manuale o tradizionale è sostanziale: invece di gestire chiavi, fogli firma o ronde periodiche, un software centralizza tutto in un’unica piattaforma.

I sistemi fisici tradizionali si basano su lucchetti, badge magnetici e guardie di sicurezza. Funzionano per il perimetro fisico, ma non proteggono nulla di digitale. Il software di controllo accessi, invece, gestisce anche account utente, cartelle condivise, gestionali aziendali e portali cloud. Quando un dipendente lascia l’azienda, un sistema manuale richiede settimane per revocare ogni accesso. Un software lo fa in pochi minuti.

I vantaggi principali di una soluzione software dedicata includono:

- Automazione: le regole di accesso si applicano senza intervento umano continuo

- Tracciabilità: ogni accesso viene registrato con data, ora, utente e dispositivo

- Riduzione degli errori umani: nessun accesso dimenticato attivo su account di ex dipendenti

- Scalabilità: aggiungere utenti o modificare permessi richiede pochi click

- Conformità normativa: log automatici facilitano audit GDPR e ISO 27001

Il dato più allarmante che ogni manager dovrebbe conoscere: l’81% dei data breach è causato da credenziali deboli o mal gestite. Un sistema di controllo accessi ben configurato è la prima linea di difesa concreta contro questa minaccia.

Il ruolo strategico del controllo accessi nelle PMI è spesso sottovalutato. Molte aziende di medie dimensioni pensano di non essere un bersaglio interessante per i cybercriminali. Sbagliato. Le PMI sono spesso meno protette e quindi più vulnerabili. Integrare la gestione degli accessi digitali con la tracciabilità in magazzino e altri processi operativi crea un ecosistema aziendale molto più solido e controllato.

Modelli di controllo accessi: DAC, MAC, RBAC e ABAC

Ora che hai chiaro cosa sia il controllo accessi digitale, vediamo i diversi modelli che puoi implementare nella tua azienda. I principali modelli di controllo accessi sono quattro: DAC, MAC, RBAC e ABAC. Ognuno ha caratteristiche, vantaggi e limitazioni specifiche.

DAC (Discretionary Access Control) è il modello più semplice: il proprietario di una risorsa decide chi può accedervi. È flessibile, ma diventa caotico in aziende con molti utenti. Se ogni dipendente gestisce i propri permessi, il rischio di errori o condivisioni inappropriate sale drasticamente.

MAC (Mandatory Access Control) funziona in modo opposto: le policy di sicurezza vengono definite centralmente e classificano risorse e utenti con etichette di sicurezza. È il modello usato tipicamente in contesti militari o governativi. Offre massimo controllo, ma è rigido e costoso da gestire per una PMI ordinaria.

RBAC (Role-Based Access Control) è il modello più diffuso nelle PMI ed è probabilmente la scelta più pratica. I permessi vengono assegnati in base al ruolo aziendale: il responsabile magazzino vede i dati logistici, il commerciale accede al CRM, l’amministrativo alle fatture. Semplice, comprensibile e facile da mantenere.

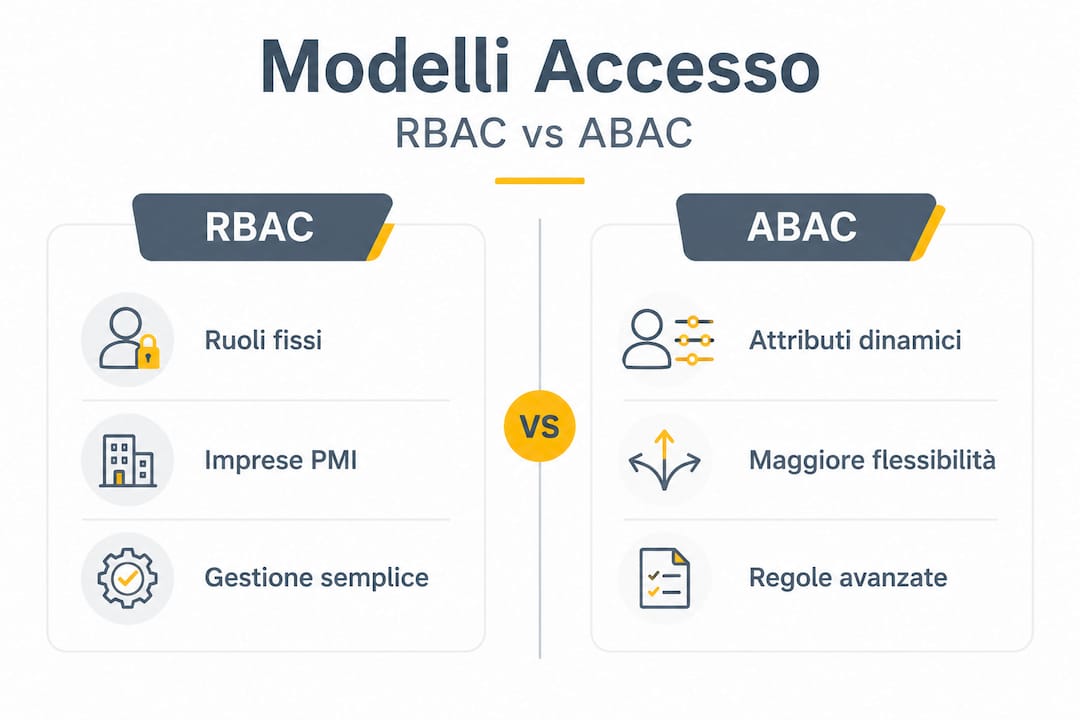

ABAC (Attribute-Based Access Control) porta la flessibilità a un livello superiore. I permessi dipendono da attributi dinamici: l’orario della richiesta, la posizione geografica dell’utente, il tipo di dispositivo usato. Un dipendente può accedere a certi file solo dall’ufficio e solo durante l’orario lavorativo. Per capire meglio le differenze RBAC e ABAC, considera che RBAC risponde alla domanda “chi sei?” mentre ABAC risponde a “chi sei, da dove, quando e con cosa?”.

| Modello | Complessità | Flessibilità | Ideale per |

|---|---|---|---|

| DAC | Bassa | Alta | Team piccoli e informali |

| MAC | Alta | Bassa | Contesti ad alta sicurezza |

| RBAC | Media | Media | PMI con struttura organizzativa chiara |

| ABAC | Alta | Molto alta | Aziende con policy complesse e dinamiche |

Le soluzioni ibride, che combinano RBAC per la struttura di base e ABAC per regole specifiche, offrono spesso il miglior compromesso. Puoi applicare ruoli fissi per la gestione quotidiana e aggiungere regole contestuali per accessi critici. Questo approccio si sposa bene anche con i sistemi di controllo magazzino evoluti, dove chi accede fisicamente a certe aree deve avere anche i permessi software corrispondenti.

Consiglio Pro: Se stai partendo da zero, inizia con RBAC puro. Mappa i ruoli aziendali esistenti (magazziniere, venditore, responsabile, amministrativo) e assegna permessi minimi per ciascuno. Aggiungi regole ABAC solo dove hai esigenze specifiche dimostrate, non per default.

Best practice per la sicurezza e la gestione degli accessi

Dopo aver compreso i modelli, il passo decisivo è applicare buone pratiche per rafforzare sicurezza e governance. Conoscere la teoria senza applicarla concretamente serve a poco. Ecco le linee guida che fanno davvero la differenza, validate dalle migliori pratiche IAM per PMI.

Le priorità da implementare subito:

- Principio del minimo privilegio: ogni account deve avere solo i permessi strettamente necessari per svolgere il proprio lavoro. Niente di più. Questo limita i danni in caso di compromissione.

- MFA obbligatoria: l’autenticazione a più fattori deve essere attiva su tutti gli account, soprattutto quelli con accesso a dati critici o sistemi gestionali.

- Revisione periodica dei permessi: almeno ogni sei mesi, verifica che ogni utente abbia ancora solo i permessi che gli servono. I ruoli cambiano, i progetti finiscono.

- Password forti e univoche: almeno 12 caratteri, mai riutilizzate tra sistemi diversi. Usa le indicazioni password sicure come standard interno.

- Revoca immediata degli accessi: quando un dipendente lascia l’azienda o un collaboratore esterno termina un progetto, tutti gli accessi vanno revocati entro 24 ore, non “quando si trova il tempo”.

- Monitoraggio in tempo reale: ricevere alert automatici per accessi anomali (orari insoliti, posizioni geografiche inusuali, tentativi falliti ripetuti) permette di intervenire prima che il danno si concretizzi.

📊 Dato chiave: policy IAM efficienti riducono gli incidenti del 70% nelle PMI. Non si tratta di una percentuale teorica: significa meno interruzioni operative, meno dati esposti, meno costi di ripristino.

Un errore comune nelle PMI è gestire i permessi “a memoria” senza documentazione. Il responsabile IT sa tutto, ma se quel responsabile cambia azienda, l’azienda rimane cieca sui propri accessi. La soluzione è semplice: mantieni un registro aggiornato di tutti gli account attivi, i loro permessi e la data dell’ultima revisione.

Integrare queste pratiche con i flussi operativi quotidiani rende tutto più efficace. Se la tua azienda gestisce logistica o spedizioni, le regole logistica e accessi si intrecciano inevitabilmente con le politiche di sicurezza degli accessi ai sistemi. E se hai un magazzino, una gestione magazzino avanzata richiede che solo le persone autorizzate accedano a certi dati e aree operative.

Consiglio Pro: Crea un processo standardizzato per l’onboarding e l’offboarding. Quando entra un nuovo dipendente, una checklist garantisce che riceva i permessi giusti. Quando esce, la stessa checklist assicura che tutti gli accessi vengano revocati in modo sistematico e verificabile.

Scenari avanzati e integrazione con altri sistemi aziendali

Passiamo ora agli scenari più complessi e alle necessarie integrazioni tecnologiche per PMI ambiziose. Quando l’azienda cresce o ha esigenze di sicurezza particolari, il controllo accessi base non basta più. Servono funzionalità avanzate e integrazione profonda con altri sistemi.

Le funzionalità avanzate più rilevanti per le PMI in crescita includono:

- Anti-passback: impedisce che un badge venga usato due volte in ingresso senza prima rilevare l’uscita, prevenendo l’accesso di persone non autorizzate “in coda” a un dipendente

- Mantrap (doppia porta): un’area cuscinetto tra due porte che si aprono in sequenza, usata in server room o magazzini ad alto valore

- Integrazione con allarmi antincendio: in caso di emergenza, le porte si sbloccano automaticamente per l’evacuazione, indipendentemente dai permessi configurati

- Gestione delle visite: i visitatori esterni ricevono badge temporanei con accesso limitato a specifiche aree e fasce orarie

Le funzionalità più evolute dei sistemi moderni includono anche la connessione nativa con sistemi VMS (Video Management System) e antintrusione, creando un ecosistema di sicurezza unificato dove ogni evento è correlato e tracciato.

La scelta tra cloud e on-premises è un tema centrale per molte PMI. Ecco un confronto pratico:

| Caratteristica | Cloud | On-premises | Ibrido |

|---|---|---|---|

| Costo iniziale | Basso | Alto | Medio |

| Manutenzione | Fornitore | Interna | Condivisa |

| Scalabilità | Alta | Limitata | Alta |

| Dipendenza internet | Alta | Nulla | Parziale |

| Controllo dati | Parziale | Totale | Bilanciato |

| Backup | Automatico | Manuale/pianificato | Automatico |

La scelta cloud vs on-premises non è definitiva: molte PMI partono con una soluzione cloud per rapidità di implementazione e migrano verso un modello ibrido man mano che crescono e maturano nella gestione della sicurezza.

Il modello ibrido sta diventando lo standard per le PMI più evolute. Gestisce i dati operativi quotidiani nel cloud per flessibilità, mantenendo localmente i dati più sensibili. Funziona particolarmente bene quando si integra con soluzioni di gestione magazzino cloud, dove la velocità di accesso ai dati in tempo reale è critica quanto la loro protezione.

Oltre la teoria: cosa si dimentica quasi sempre nel controllo accessi software

Abbiamo esaminato modelli, best practice e scenari avanzati. Ma c’è un elemento che le guide convenzionali raramente citano con la dovuta enfasi: le persone. Il sistema più sofisticato del mondo fallisce se il personale non sa come usarlo o, peggio, non capisce perché esiste.

La formazione del personale è l’investimento con il ritorno più alto nella sicurezza degli accessi. Non parliamo di corsi annuali da tre ore che nessuno ricorda. Parliamo di procedure chiare, comunicate regolarmente, con esempi concreti tratti dalla vita aziendale quotidiana. Perché non condivido la password con i colleghi? Perché blocco lo schermo quando mi allontano? Perché segnalo subito un accesso strano? Se il dipendente capisce il “perché”, applica la regola anche senza controllo.

Le soluzioni ibride funzionano meglio nella realtà non solo per motivi tecnici, ma anche organizzativi. Ridurre la dipendenza da un singolo vendor significa avere più leve di negoziazione, più opzioni di continuità operativa e meno rischio di restare bloccati se un fornitore cambia prezzi o cessa un servizio. Questa agilità si riflette positivamente su tutta la struttura IT.

Il successo vero nel controllo accessi si costruisce su tre pilastri simultanei: processi semplici (che le persone seguano davvero), controllo software centralizzato (che riduca il carico manuale) e cultura aziendale consapevole (che trasformi la sicurezza in un valore condiviso). Ignorare uno qualsiasi dei tre pilastri compromette gli altri due. Puoi avere il software migliore del mondo, ma se i tuoi dipendenti si scambiano le credenziali per “fare prima”, hai perso in partenza.

I vantaggi della tecnologia nel settore logistico mostrano chiaramente che le aziende che integrano tecnologia e cultura ottengono risultati molto superiori a quelle che si limitano ad acquistare strumenti. Il controllo accessi non fa eccezione.

Scopri come SoftShop semplifica il controllo accessi in azienda

Ora che conosci gli elementi chiave, ecco come puoi applicare queste strategie con una soluzione già pronta per le PMI. SoftShop è la piattaforma gestionale che permette di centralizzare la gestione di magazzino, vendite e logistica con controllo granulare su chi accede a cosa, quando e da dove. Con oltre 28.000 aziende clienti, la piattaforma è pensata per essere operativa subito, senza mesi di configurazione.

La gestione fornitori SoftShop si integra naturalmente con i flussi di controllo accessi, permettendo di assegnare permessi specifici a fornitori e collaboratori esterni senza compromettere la sicurezza dei dati interni. Disponibile in modalità cloud e desktop, con backup automatici e supporto tecnico prioritario, SoftShop ti permette di provare tutte le funzionalità gratuitamente per 30 giorni, senza obbligo di acquisto. Il momento migliore per iniziare è adesso.

Domande frequenti sul controllo accessi software aziendale

Qual è la differenza concreta tra RBAC e ABAC e quale scegliere per una PMI?

RBAC gestisce permessi in base a ruoli fissi ed è ideale per PMI con struttura organizzativa semplice; ABAC consente regole più granulari e dinamiche, ottimo per aziende con esigenze complesse e variabili. La maggior parte delle PMI inizia con RBAC e aggiunge elementi ABAC solo dove necessario.

Come si integra il controllo accessi software con la gestione magazzino?

Il software consente di automatizzare sia i flussi di ingresso e uscita delle persone sia la tracciabilità delle merci, combinando sicurezza fisica e gestione logistica in un unico sistema. Questo elimina i silos tra sicurezza IT e operazioni di magazzino.

Ci sono rischi nell’usare solo soluzioni cloud?

Il cloud offre scalabilità e costi iniziali bassi, ma può causare downtime e dipendenza da vendor con rischi di lock-in; il modello ibrido riduce questi rischi mantenendo i vantaggi della flessibilità cloud.

Quante volte all’anno dovrei rivedere i permessi degli utenti?

Almeno ogni sei mesi, ma meglio ogni trimestre per prevenire rischi di accessi non autorizzati, specialmente dopo cambiamenti organizzativi o turnover del personale. Le revisioni periodiche dei permessi sono tra le best practice IAM più efficaci e a costo zero.

Qual è la causa principale di data breach legati agli accessi aziendali?

L’81% delle violazioni deriva da credenziali deboli o non protette, il che rende la gestione delle password e l’autenticazione a più fattori le priorità assolute per qualsiasi PMI.

Commenti

Nessun commento ancora. Sii il primo a commentare!

Lascia un Commento